Und wieder ein Web- Besucher aus der Volksrepublik China, der regelmäßig versucht, einen Zugang auf dem Server zu erlangen. Hunderte Male wird dann Port 25 vom Besucher bearbeitet, obwohl der SASL Zugang vom SMTP hält. Zähneknirschend sitzt man dann vor dem logfile des eigenen Servers…. Wie kann ich diesen Besucher fernhalten? Dazu haben die Shorewall Programmierer die Firewall mit einer relativ einfachen blacklist Funktion ausgestattet.

Dieser Artikel bezieht sich auf eine ältere Version von Shorewall und funktioniert so nicht mehr. Allerdings bin ich in einen neueren Artikel nochmal auf blacklisting unter Shorewall (ab 5.1.1) eingegangen.

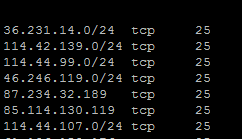

Zuerst wird im Ordner /etc/shorewall eine Datei mit dem Namen blacklist angelegt. Diese Datei hat einen einfachen Aufbau:

Wie Admina im Bild sieht, kann man einzelne Rechner oder ganze Netz-Segmente (/24) aussperren. Alle Rechner aus den gelisteten Netzen (und Einzelrechnern) wird z.B. der Zugang über das TCP Protokoll auf Port 25 (also smtp) versperrt.

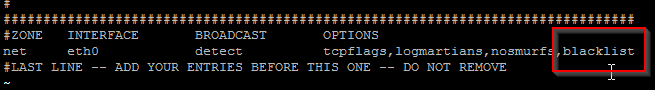

Dann muss natürlich Shorewall in der /etc/shorewall/interfaces gesagt werden, an welcher Netzwerkkarte das blacklisted angewandt wird:

Nach den Anpassungen ist (unter Ubuntu) ein sudo shorewall restart oder ein Neustart des Servers notwendig. Vorteil davon ist auch, dass damit alle bestehenden Verbindungen – also auch die Bösen – erstmal beendet werden. Denn dieses sogenannte ‘statische’ blacklisted, wirkt nur bei Verbindungen, die neu aufgebaut werden.

Die erfolgreiche Abwehr (DROP) ist in der Datei /var/log/kern.log mit dem Schlüsselwort ‘blacklst’ vermerkt. Also nochmal kurz: Datei interfaces erweitern, Datei blacklist anlegen, restart Shorewall oder Server, kern.log prüfen.

Wenn sich jetzt Admina fragen sollte, wo man die bösen IP-Adressen herbekommt, der sollte sich mal regelmäßig seine logfiles unter /var/log anschauen! Dazu bist Du Admina! (Wobei ich in diesen blog zum Thema Server-Check auch schon ein posting habe.)

Have fun

Siehe auch Doku auf shorewall.org

Kommentare “Firewall: Blacklist für Shorewall einrichten”